session

Session(会话)在计算机科学中是一种在两个或多个通信设备、或在计算机与用户(或计算机与计算机程序之间)的交互过程中维持状态和上下文信息的方式。在Web开发中,Session是一种非常关键的概念,它允许Web应用程序存储关于用户的信息状态,以便在多个页面请求或浏览器会话中跨时间维持这些信息。这里主要从几个角度来详细讲解Session的概念和用途:

1. 会话管理

状态存储: Web是基于HTTP的,而HTTP是一种无状态协议。这意味着每个请求都是独立的,服务器默认情况下不会记住之前的请求。Session通过在服务器端存储信息来克服这个限制,使得Web应用可以记住用户的状态(如身份验证状态、购物车内容等)。

跨页面访问: 用户在Web应用中的行为通常涉及多个页面。Session允许在整个应用中跨多个页面请求存储和访问用户数据。

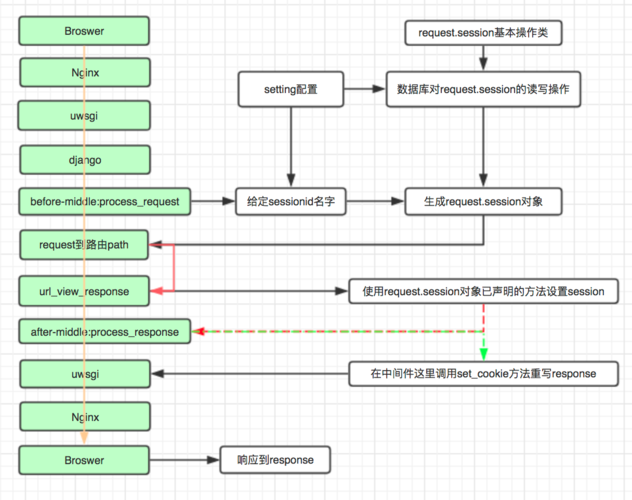

2. 实现机制

Session ID: 当用户第一次访问Web应用时,服务器创建一个Session,并为这个Session生成一个唯一的标识符,称为Session ID。这个ID通常通过Cookie发送给用户的浏览器,浏览器后续的每个请求都会携带这个ID,从而使服务器能够识别是哪个用户发出的请求。

服务器端存储: Session数据通常存储在服务器上。这可能是内存、数据库或其他存储系统。服务器利用Session ID来检索对应的Session数据。

3. 安全性

Session劫持: 由于Session ID通常通过网络传输,因此存在被截获的风险。如果攻击者获取了Session ID,他们可以冒充用户与应用交互。因此,使用HTTPS来加密通信,以及限制Session的生命周期,是提高Session安全性的重要措施。

Session固定攻击: 在这种攻击中,攻击者试图在用户登录前强制用户的会话标识符(Session ID)设置为一个已知的ID。解决措施包括在用户登录后重新生成Session ID。

4. 生命周期管理

创建: 当用户访问应用时,服务器检查是否存在有效的Session ID。如果没有,服务器将创建一个新的Session。

维护: 在用户与Web应用交互过程中,服务器维护Session的状态,可能会更新Session中存储的数据。

过期和删除: Session不应该永久存在。为了管理服务器资源和保护用户安全,Session会在一定时间内不活动后过期。服务器也会在用户显式登出时销毁Session。

5. 应用场景

-

敏感信息存储:对于需要保护的敏感信息(如用户认证状态),最好使用Session存储。因为Session数据存储在服务器端,用户无法直接访问,这比在客户端存储(如Cookie)更安全。

-

大量数据存储:当需要存储的信息量超过Cookie的大小限制(大约4KB)时,应使用Session。Session存储在服务器端,不受存储大小的同样限制。

-

减少客户端与服务器之间的数据传输:Session ID是唯一的标识符,存储在Cookie中并在每次请求时发送给服务器。服务器使用Session ID来检索服务器端存储的数据。这意味着无论Session存储了多少数据,客户端与服务器之间传输的数据量不会增加,除了很小的Session ID。

Cookie

Cookie是由Web服务器创建并存储在用户浏览器上的小型数据片段,用于追踪、保存和存储用户在网站上的特定信息。当用户浏览相同的网站时,浏览器会发送这些信息回服务器,从而允许Web服务器提供个性化的用户体验。Cookie的使用跨越了各种应用,从简单的用户认证和会话管理到支持复杂的网站功能。下面详细介绍Cookie的关键特点和用途:

关键特点

- 小型文本文件:Cookie通常包含键值对(例如,用户ID、会话ID等),它们用于存储特定于用户的信息。

- 域特定:Cookie由特定域创建,并且默认情况下只能被创建它们的域访问。

- 有限的存储容量:浏览器对于每个域存储的Cookie数量和大小都有限制,这通常意味着每个Cookie的大小限制为4KB左右。

- 过期机制:Cookie可以设置过期时间。一旦达到过期时间,Cookie将被自动删除。如果没有设置过期时间,Cookie会在浏览器关闭时结束会话而被删除(这称为会话Cookie)。

安全性和隐私

- 安全性:虽然Cookie本身不是恶意的,但它们可能被用于恶意目的。例如,跨站脚本攻击(XSS)可能窃取Cookie信息,因此开发人员通常会对Cookie进行加密并通过设置HttpOnly属性来阻止JavaScript访问Cookie。

- 隐私:由于Cookie可以用于跟踪用户行为,许多隐私权倡导者对其表示担忧。欧盟的GDPR(一般数据保护条例)和其他隐私法规要求网站在使用Cookie跟踪用户信息前必须获取用户的同意。

管理和限制

用户可以通过浏览器设置来管理Cookie,包括删除特定Cookie、禁止某些网站设置Cookie、以及设置浏览器拒绝所有Cookie。虽然这增加了用户对个人隐私的控制,但也可能限制某些Web应用的功能性。

用途

-

客户端状态管理:当需要在用户浏览器中保存少量数据(例如用户偏好设置、主题选择等),而这些数据不需要服务器来维护时,使用Cookie是一个好选择。Cookie直接存储在用户的浏览器上,可以减少服务器的存储需求。

-

跨会话信息保留:对于需要跨浏览器会话保留的信息(例如,“记住我”功能在用户登录时),Cookie是理想的选择,因为它们可以设置过期时间远在将来。

-

可访问性:由于Cookie随每个请求发送到服务器,它们对于在服务器端验证客户端请求提供了方便的手段。

Token

Token(令牌)是一种安全机制,用于身份验证和授权过程中,允许用户或应用程序在没有使用用户名和密码的情况下访问资源。Token作为一个加密的字符串,可以在客户端和服务器之间安全传输,代表了某种访问权限。与Session和Cookie相比,Token提供了一种不同的安全和数据管理策略,特别是在构建无状态的、分布式的、跨平台的Web应用和API服务时。

Token的关键特点

-

无状态: Token通常是无状态的,意味着服务器不需要保存Token信息或会话状态。这是通过在Token中嵌入所有必要的信息来实现的,如用户ID、过期时间等,这样服务器只需验证Token的合法性即可处理请求。

-

跨平台兼容性: Token特别适合用于移动应用、单页应用(SPA)、和跨域API服务,因为它们可以在不同的设备和平台之间轻松传输和存储。

-

安全性: Token通常通过使用如JWT(JSON Web Tokens)这样的标准格式进行加密和签名,提高了安全性。这确保了Token在传输过程中难以被篡改。

与Session和Cookie的区别

-

存储位置: Session信息通常存储在服务器端,而Token可以在客户端(例如,localStorage或sessionStorage中)保存。Cookie则是以小型文本文件的形式存储在客户端,但主要用于会话管理和客户端状态跟踪。

-

状态管理: Session是有状态的,需要服务器存储会话信息;而Token设计为无状态的,不需要服务器维护会话状态,这减轻了服务器的负担,特别是在大规模、分布式系统中。

-

跨域访问: Token非常适合于API服务和跨域请求,因为它们不受同源政策的限制,而Cookie在跨域场景中的使用受到较多限制。

结合使用场景

在实际应用中,Token、Session和Cookie可以根据需要结合使用,以实现安全性、可扩展性和用户体验的最佳平衡。

-

使用Token进行认证: 在用户登录时,服务器验证用户凭证并发放一个Token。用户随后的请求将携带这个Token,服务器通过验证Token来识别用户。

-

使用Cookie传输Token: 虽然Token可以通过多种方式传输(如HTTP头部),但有时候将Token存储在Cookie中传输可以自动处理跨域问题,并利用Cookie的安全属性(如HttpOnly)来增强安全性。

-

结合Session管理敏感状态: 对于某些特定的、需要高度安全性的应用场景,可能会结合使用Token和服务器端的Session。例如,Token用于大多数无状态的请求认证,而对于涉及敏感信息的操作,则要求Session验证,以增加一层安全保障。

总之,Token提供了一种灵活且安全的方式来处理认证和授权,特别适合于构建现代的Web应用和服务。根据应用的具体需求和安全要求,开发者可以选择Token、Session、Cookie中的一种或几种结合使用,以实现最佳的安全性和用户体验。

进阶内容

-

OAuth

OAuth是一个开放标准,用于提供安全的授权流程。它允许用户让第三方应用访问他们存储在另一服务提供商上的信息,而无需将用户名和密码直接提供给第三方应用。OAuth广泛应用于允许用户使用如Facebook、Google等第三方账号在其他应用程序或服务上登录。 -

OpenID Connect

OpenID Connect是基于OAuth 2.0协议之上的一个身份层,用于身份验证。它允许客户端通过验证用户的身份来请求和接收用户的身份信息,以及访问令牌。OpenID Connect在OAuth 2.0的授权框架上添加了身份验证功能。 -

JSON Web Tokens (JWT)

虽然之前提到了JWT,但深入理解其结构和工作原理对于安全地实现无状态认证是非常重要的。JWT通常用于身份验证和信息交换,特别是在分布式微服务架构中。 -

Secure Sockets Layer (SSL)/Transport Layer Security (TLS)

SSL和TLS是用于网络通信的安全协议,提供数据加密、身份验证和数据完整性。在Web应用中使用HTTPS(基于TLS的HTTP),对于保护用户数据和防止中间人攻击至关重要。 -

SameSite Cookie属性

为了提高安全性,SameSite Cookie属性允许服务器指定Cookie不应在跨站请求中发送。这有助于防止跨站请求伪造(CSRF)攻击。了解如何正确使用SameSite属性可以增强应用程序的安全性。 -

Content Security Policy (CSP)

CSP是一个额外的安全层,用于帮助防止跨站脚本攻击(XSS)。通过定义哪些内容源是可信的,CSP允许网页作者控制页面可以加载和执行的资源。 -

CORS (Cross-Origin Resource Sharing)

CORS是一个W3C标准,允许网站放宽同源策略,使得不同源的Web应用程序能够安全地访问跨源资源。理解和正确配置CORS策略对于开发现代Web应用程序,特别是在涉及API服务时,是非常重要的。 -

Web Storage API

Web Storage API提供了两种在客户端存储数据的机制:localStorage和sessionStorage。这些技术提供了比Cookie更丰富的接口来存储大量数据,而不会影响网站的网络性能。